[KRÖNIKA] Under de senaste månaderna har sjukhus och andra vårdinrättningar världen över drabbats av covid-19-epidemin.

Vården står idag under högt tryck för att ta hand om de sjuka och hantera den extraordinära situation som pandemin har försatt oss i. Tyvärr ser vi samtidigt att attacker mot vårdens IT-system ökat i pandemins spår, där cyberkriminella utnyttjar den rådande situationen för att ta kontroll över sjukhusens IT-system. Attacker via kidnappningsprogram kan stänga ner såväl sjukhusens nätverk som elektronisk medicinsk utrustning och kan få förödande konsekvenser. På Trend Micro övervakar vi kontinuerligt dessa attacker för att kunna bistå med så mycket information som möjligt för att hantera attackerna på bästa sätt.

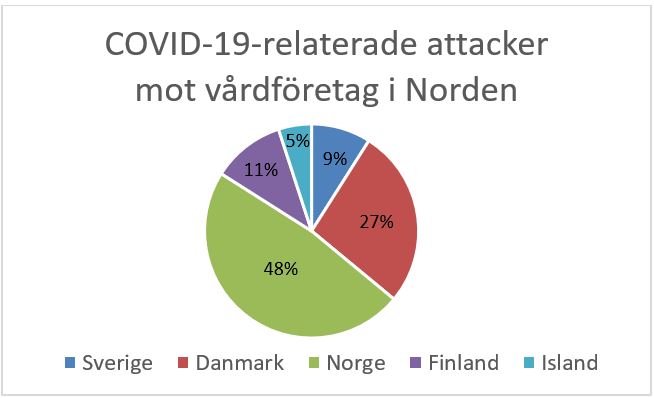

Diagrammet visar fördelningen av sammanlagt över 12 000 COVID-19-relaterade attacker mot vårdföretag i Norden under jan-mars 2020. Datakälla: Trend Micro.

Certifieringar står i vägen för cyberskydd

Såväl vår bransch som vårdbranschen hamnar tyvärr ofta i kontroversiella situationer då attackerna inte drabbar ”vanliga” datorer eller servrar, utan ett helt spektrum av specialiserade enheter för medicinsk vård så som CT-maskiner, ultraljudscannrar och kardiografer. De är i grund och botten datorer, men är paketerade på ett annat sätt. Så som uppkopplad sjukhusutrustning är paketerad innebär att de har certifieringar som ofta förhindrar installation av den säkerhetsmjukvara som i sin tur kan skydda dem. Grundproblemet är alltså att enheternas certifieringar och produktionsgarantier gör det omöjligt att installera cybersäkerhetsskydd.

Men kan de som certifierar enheterna, eller tillverkar dem, verkligen garantera att enheterna fungerar även om de attackeras av skadlig kod? Det är en frågeställning som nu måste hanteras av såväl hälsovårdsadministratörer som tillverkare av enheterna.

Ibland, och framför allt hos elektronisk medicinsk utrustning, förhindrar certifieringar installationen av patchar för gamla operativsystem. Det är omöjligt att övervaka flödet av data utan att riskera att användningen inte längre är certifierad. Men på vilken grund förbereds dessa certifieringar? Har man sett till att de medicinska enheterna garanterat kan användas även då de påverkas av förekomsten av skadliga program antingen i enheten eller i nätverket som de är uppkopplade mot?

Upphandla inte otrygg medicinsk utrustning

Certifieringen av enheter som ska användas för sjukvård behöver ses över och bli en nyckelfaktor redan i början av upphandlingsprocessen vid inköp av medicinsk utrustning. Vår övervakning av internettrafik har på sistone upptäckt en rad av attacker på vårdinrättningar och de flesta av dessa attacker har riktat in sig på extra utsatt elektronisk medicinsk utrustning som, på grund av sin certifiering, inte har kunnat uppdateras eller på annat sätt kunnat få säkerhetsmjukvara installerad.

Sjukhus borde ställa krav på leverantörer att säkerhetscertifiera sina enheter eller garantera att de kan användas även i de fall då de drabbas av skadliga program. Här blir det även viktigt att garantera att resten av nätverket är fortsatt säkert trots att en enskild enhet infekteras. För om så inte är fallet och skadlig kod tar sig in i en av sjukhusets uppkopplade enheter, så kan den snabbt sprida sig till hela infrastrukturen och öka risken av en fullständig utslagning av sjukhusets medicinska utrustning. Samtidigt som vi kan begränsa skadan genom att skydda infrastrukturen så kan också specifika kontroller av de enskilda enheterna minska risken ytterligare.

Svenska sjukhus och vårdinrättningar behöver ta tillfället i akt och se över huruvida deras medicinska utrustning är tillräckligt skyddad, eller om man blint förlitar sig på enheternas certifieringar. Det bästa är så klart att vara proaktiv och ha denna problematik i åtanke redan i början av upphandlingsprocesser. Oaktsam säkerhetskontroll ska inte behöva riskera patienters liv, framför allt nu, då vi befinner oss i en situation då exempelvis respiratorer bara måste fungera säkert för att garantera covidsjuka patienters möjlighet till tillfrisknande.

Johnny Krogsboll, Nordic Technical Director på Trend Micro.